¿Cómo limitar las brechas de seguridad en el control de accesos?

Es bien sabido que los avances tecnológicos en la seguridad de control de accesos suelen suponer también un desarrollo de malas prácticas que buscan burlar estos y limitar su impacto. Cuando se habla de control de accesos, estas acciones de mala fe se traducen en que muchas de las tarjetas de proximidad, que actualmente están en el mercado, pueden clonarse fácilmente o manipularse para finalidades no lícitas. Por ejemplo, algunas de las viejas tecnologías de 125 Khz pueden copiarse en cuestión de segundos, e incluso las tarjetas en blanco pueden convertirse en cualquier tarjeta de identificación del empleado que se desee. Es más, aun cuando se trata de encriptación podemos encontrarnos con sistemas que no son seguros debido a una pobre gestión de claves sensibles, algoritmos de encriptación inadecuados o un diseño débil. ¿Qué se puede hacer para abordar estos problemas?

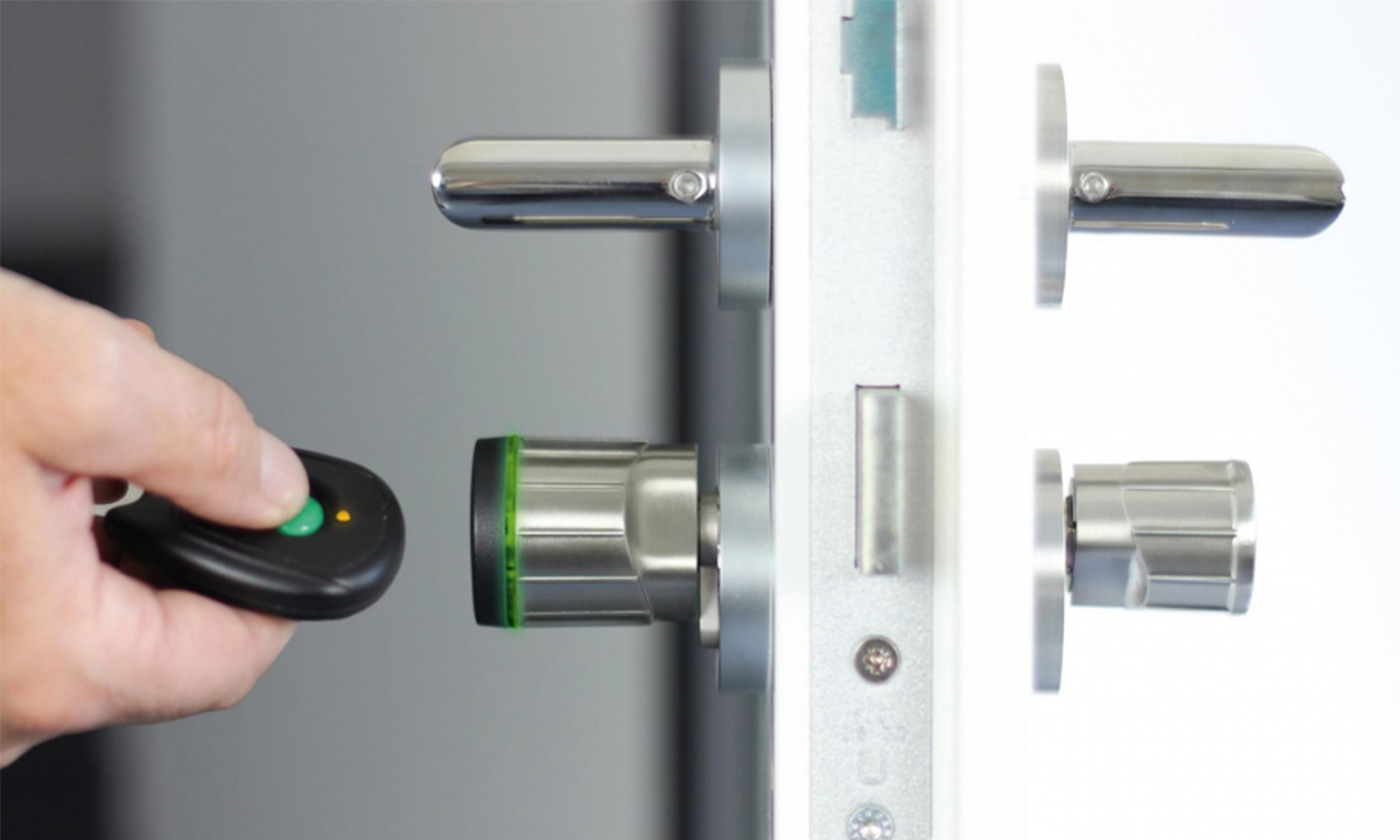

Fuente: Interempresas

Leave A Comment